Alors que les organisations dépendent de plus en plus des outils et infrastructures numériques, l'importance de maintenir des contrôles de sécurité robustes ne peut être sous-estimée. Remote Desktop Manager (RDM) propose diverses fonctionnalités de sécurité, et l'un des outils les plus puissants dont les administrateurs peuvent tirer parti pour garantir une utilisation sécurisée de RDM est son tableau de bord de sécurité. Ce blog explorera en détail le tableau de bord de sécurité de RDM — sa composition, les fonctionnalités qu'il propose, les avantages de son utilisation, et comment l'utiliser efficacement.

Qu'est-ce que le tableau de bord de sécurité de RDM?

Le tableau de bord de sécurité de RDM est une interface centralisée au sein de Remote Desktop Manager qui fournit une vue d'ensemble complète de l'état de sécurité de votre environnement RDM. Il sert de centre de contrôle où les administrateurs peuvent identifier les vulnérabilités, appliquer des politiques de sécurité et s'assurer que les utilisateurs suivent les meilleures pratiques lors de l'utilisation de RDM. Cet outil simplifie le processus de gestion, de surveillance et de configuration des paramètres de sécurité afin de répondre facilement aux préoccupations liées à la sécurité.

Fonctionnalités clés du tableau de bord de sécurité de RDM

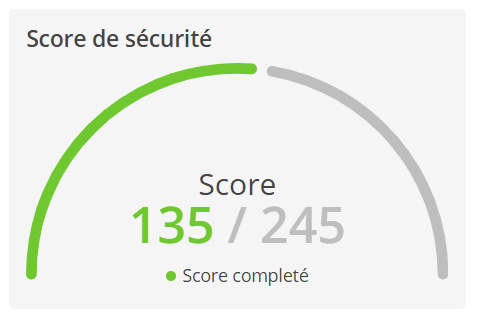

- Score de sécurité : Le tableau de bord attribue un score de sécurité à votre environnement RDM en fonction de divers facteurs, tels que les politiques de mot de passe, les permissions des utilisateurs et les configurations de contrôle d'accès. Ce score permet aux administrateurs d'évaluer rapidement leur posture de sécurité globale et de prioriser les domaines nécessitant une attention particulière.

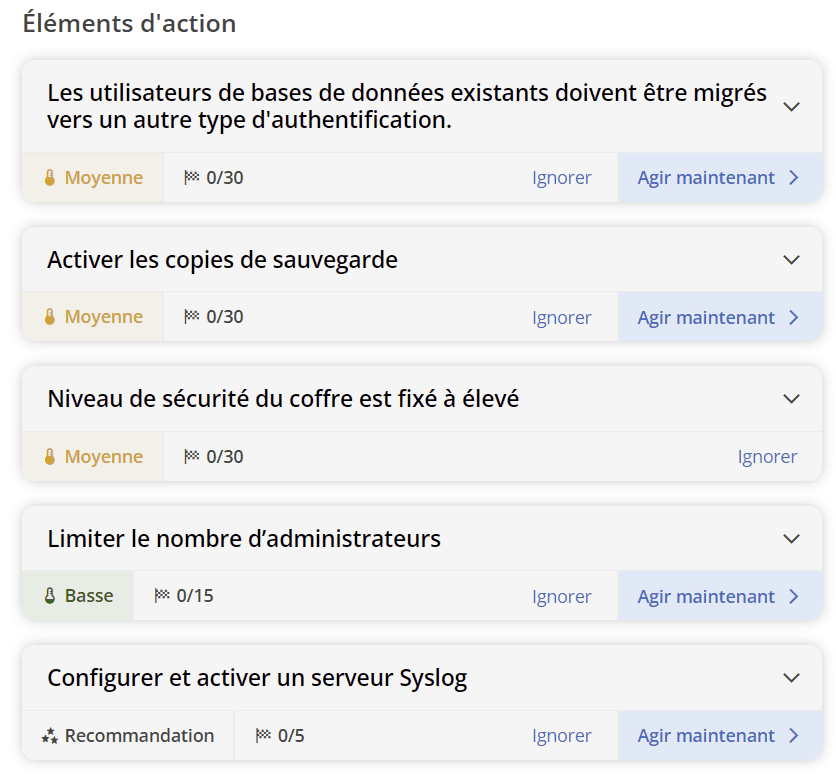

- Liste des problèmes de sécurité : Le tableau de bord de sécurité fournit une liste détaillée des risques potentiels, tels que des modèles de mots de passe manquants, des clés SSH et des algorithmes non sécurisés, ou encore des comptes sans authentification multifacteur (AMF). Ces problèmes sont classés par gravité, permettant aux administrateurs de résoudre rapidement les vulnérabilités les plus critiques.

-

Application des politiques : Les administrateurs peuvent appliquer des politiques de sécurité à l’échelle de l’application directement depuis le tableau de bord. Que ce soit pour exiger des mots de passe forts ou rendre obligatoire l’AMF pour tous les utilisateurs, le tableau de bord simplifie le processus pour garantir que les politiques de sécurité sont appliquées de manière cohérente.

-

Audit et conformité : Le tableau de bord de sécurité de RDM aide à maintenir la conformité en suivant les paramètres de sécurité et les modifications en temps réel. Il fournit un journal complet des actions de sécurité, facilitant la génération de rapports pour les audits internes ou pour répondre aux exigences réglementaires.

Avantages de l'utilisation du tableau de bord de sécurité de RDM

-

Visibilité complète : Le tableau de bord de sécurité de RDM offre une vue d'ensemble du statut de sécurité de l'ensemble de votre déploiement RDM. Ce contrôle centralisé permet aux administrateurs de surveiller et d’adresser les vulnérabilités, garantissant qu'aucun maillon faible ne passe inaperçu.

-

Amélioration de la posture de sécurité : En utilisant le tableau de bord pour appliquer les meilleures pratiques — telles que des politiques de mots de passe forts, le chiffrement et l'AMF — les administrateurs peuvent améliorer considérablement leur posture de sécurité globale. Le score de sécurité du tableau de bord sert également de rappel constant des domaines nécessitant une attention, favorisant une amélioration continue.

-

Résolution proactive des problèmes : La liste des problèmes de sécurité aide les administrateurs à identifier et à résoudre les vulnérabilités avant qu'elles ne deviennent des problèmes majeurs. Avec des alertes personnalisables et des listes de problèmes prioritaires, vous pouvez anticiper les menaces potentielles et agir en temps réel.

-

Simplification de la conformité : Pour les organisations soumises à des exigences réglementaires strictes, le tableau de bord de sécurité simplifie le processus de maintien et de preuve de conformité. Avec des éléments actionnables détaillés et des résultats précis, les administrateurs peuvent rapidement produire la documentation nécessaire pour satisfaire les auditeurs.

-

Gain de temps grâce à l'automatisation : L'intégration d'alertes et l'application simple des politiques de sécurité permettent de gagner du temps pour les administrateurs IT. Plutôt que de rechercher manuellement chaque paramètre de sécurité, les administrateurs peuvent utiliser la vue centralisée du tableau de bord pour gérer et surveiller les paramètres de sécurité de manière efficace, libérant ainsi du temps pour des tâches plus stratégiques.

Comment utiliser le tableau de bord de sécurité de RDM

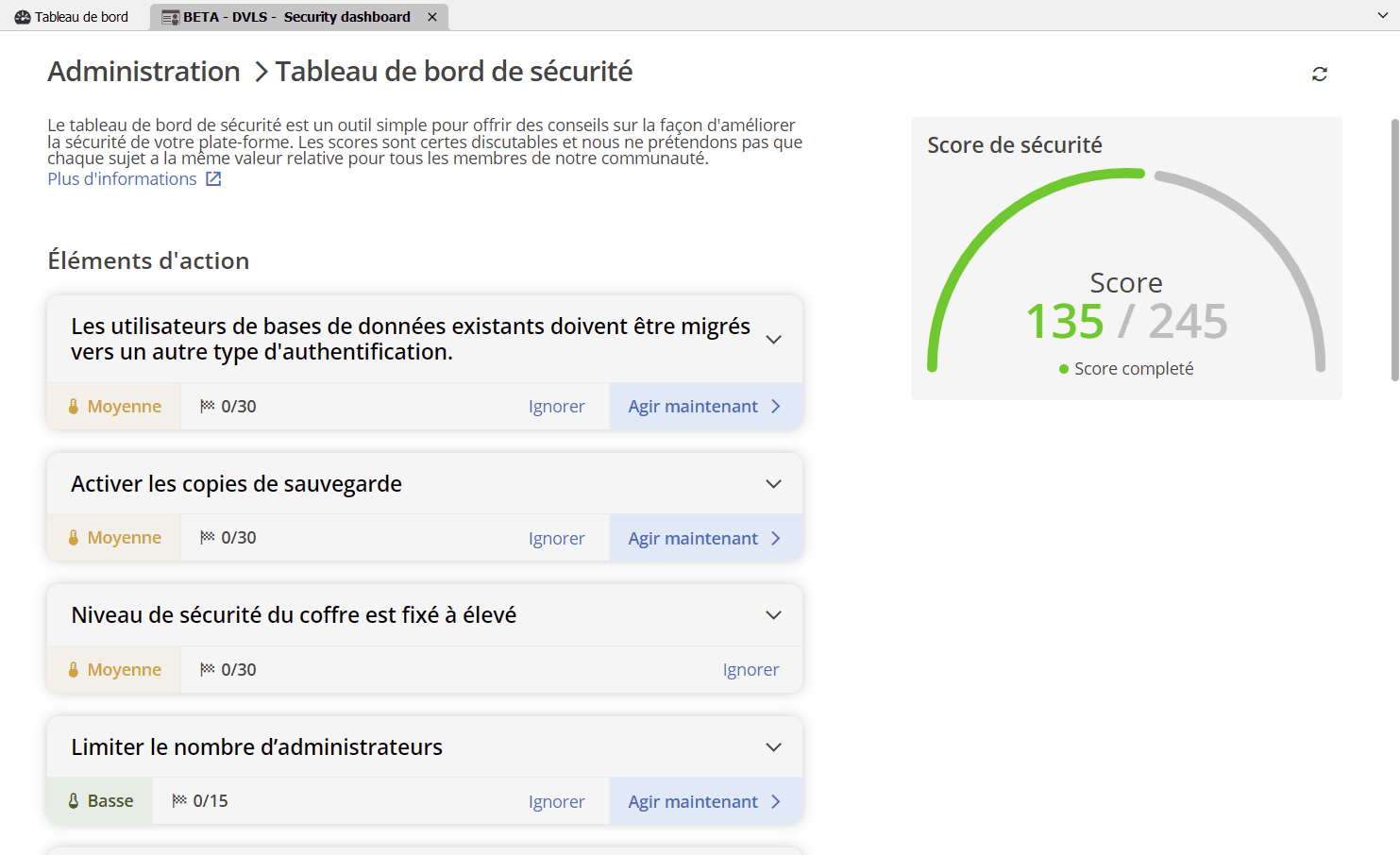

- Accéder au tableau de bord de sécurité : Pour commencer à utiliser le tableau de bord de sécurité, il suffit de naviguer vers l’onglet « Rapports » dans RDM. Une fois là, vous trouverez les tableaux de bord de sécurité local et distant. Le tableau de bord local concerne les paramètres de sécurité liés à RDM, tandis que le tableau de bord distant concerne les paramètres de sécurité de la source de données. Ces tableaux de bord permettent de visualiser le score de sécurité global de vos environnements RDM et Devolutions Server, offrant ainsi un aperçu rapide de l’état actuel de votre sécurité. Voici un exemple du tableau de bord de sécurité dans Devolutions Server (DVLS) (Vous recherchez des conseils supplémentaires pour améliorer la sécurité dans DVLS? Consultez notre documentation.)

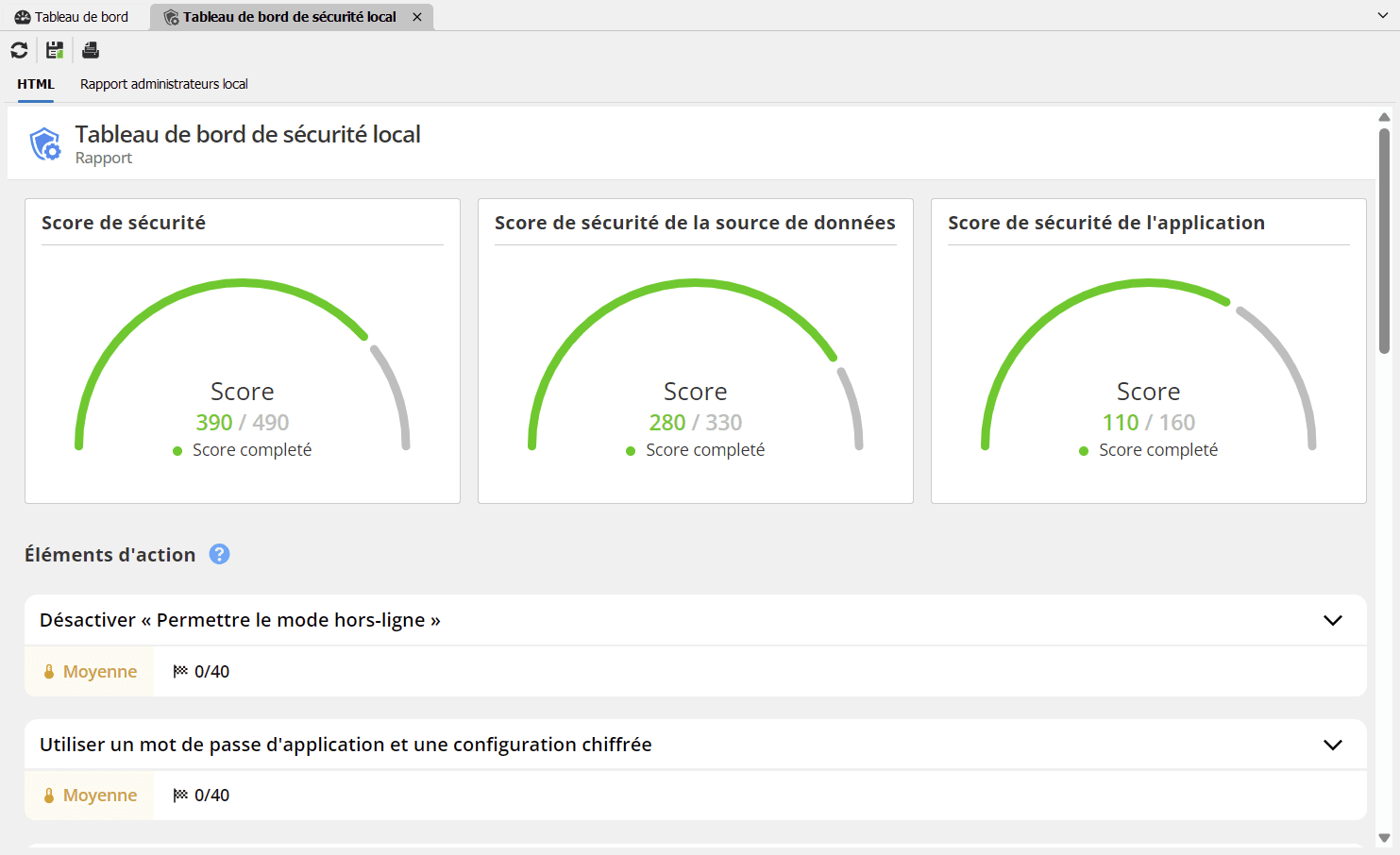

Et voici un exemple du tableau de bord de sécurité local dans Remote Desktop Manager (RDM) utilisant un fichier de base de données SQLite.

-

Revoir les problèmes de sécurité : Passez en revue la liste des risques et vulnérabilités identifiés. Chaque problème étant associé à un niveau de gravité, vous pouvez commencer par résoudre les éléments les plus critiques, tels que des canaux de communication non chiffrés ou des comptes sans AMF. En sélectionnant un problème, vous obtiendrez des instructions détaillées pour le résoudre.

-

Appliquer les politiques de sécurité : Depuis le tableau de bord, vous pouvez configurer et appliquer des politiques de sécurité pour RDM et/ou votre source de données. Par exemple, vous pouvez mettre en place une politique de mot de passe exigeant que tous les utilisateurs créent des mots de passe forts et complexes. Les politiques peuvent également être appliquées pour l'AMF, le chiffrement et les permissions des utilisateurs.

-

Auditer votre environnement et générer des rapports : Utilisez le tableau de bord de sécurité pour auditer les configurations de sécurité de votre environnement RDM. Visualisez quelles politiques sont en place, quels problèmes de sécurité ont été résolus et lesquels nécessitent encore de l’attention. Ces éléments peuvent être utiles pour des audits de conformité ou pour des examens internes.

Améliorer votre posture de sécurité

Le tableau de bord de sécurité de RDM est un outil indispensable pour les organisations qui priorisent la sécurité et la conformité. En centralisant la surveillance de la sécurité, en automatisant l'application des politiques et en offrant des informations en temps réel, le tableau de bord permet aux administrateurs de prendre le contrôle du paysage de sécurité de l'application avec aisance. Le score de sécurité détaillé et la liste des problèmes fournissent une feuille de route claire pour améliorer la posture de sécurité globale de votre environnement RDM, tandis que les alertes personnalisables et les journaux d'audit garantissent qu'aucune vulnérabilité n'est négligée.

Pour plus d'informations sur l'utilisation du tableau de bord de sécurité de RDM, consultez notre documentation officielle.