Wir freuen uns, Ihnen die Version 2024.3 von Remote Desktop Manager (RDM) vorstellen zu können, die dritte und letzte Version in diesem Jahr! Viele der Ergänzungen und Verbesserungen in dieser Version sind das Ergebnis des Feedbacks unserer Nutzer. Sie finden alle Änderungen in den Versionshinweisen. Im Folgenden werfen wir einen genaueren Blick auf die spannendsten Aktualisierungen!

Neue Funktionen

Azure Privileged Identity Management (PIM)

Wir haben eine neue Integration mit dem Azure Privileged Identity Management (PIM) hinzugefügt, einem Microsoft Entra ID-Dienst, der Administratoren bei der Verwaltung und Überwachung des Zugriffs auf kritische Ressourcen unterstützt, indem er Just-in-Time (JIT), zeitgebundene und genehmigungsbasierte Aktivierungen privilegierter Rollen ermöglicht. Dieser PIM-Dienst reduziert Sicherheitsrisiken, indem er sicherstellt, dass Nutzer nur bei Bedarf Zugriff auf erweiterte Rollen haben. Dadurch wird das Potenzial für Missbrauch oder unbeabsichtigte Beeinträchtigung vertraulicher Daten minimiert.

Diese neue Integration ermöglicht es Azure PIM-Betreibern und Administratoren, privilegierte Konten direkt im Remote Desktop Manager zu aktivieren oder zu deaktivieren, wodurch Arbeitsabläufe rationalisiert und die Sicherheit erhöht werden, ohne auf die Azure-Administrationskonsole zugreifen zu müssen.

One Identity Safeguard

Wir haben One Identity Safeguard in RDM integriert und so unsere Unterstützung für PAM-Anbieter erweitert. Ähnlich wie bei unserer Integration von CyberArk ermöglicht dies den Nutzern, One Identity-Anmeldedaten abzurufen und sie nahtlos in RDM-Sitzungen einzubinden, wodurch die Leistungsfähigkeit der One Identity-Geheimnisse mit unserer Kompetenz im Bereich Remote-Zugriff-Protokolle kombiniert wird. Das Ergebnis ist ein fokussierteres, intuitiveres Nutzererlebnis beim Verbinden von Endpunkten.

Unterstützung für den Delinea Secret Server-Proxy für RDP und SSH

Wir haben neue RDP- und SSH-Sitzungen hinzugefügt, die speziell für die Nutzung des Secret Server-Proxy von Delinea entwickelt wurden. Durch die Verwendung des Proxys zusammen mit den stabilen Zugriffsrichtlinien von Delinea können Sie sicherstellen, dass RDP- und SSH-Verbindungen sicher verwaltet und kontrolliert werden. Der nutzerdefinierte RDP-Eintrag behält alle bekannten Einstellungen einer regulären RDP-Sitzung bei, während die SSH-Verbindung die gleichen Standard-Konfigurationsoptionen bietet, einschließlich SFTP, anpassbare Hintergrundfarben und -schriften, konfigurierbare Tastatureinstellungen und mehr.

Native HP® iLO-Konsole

Nach Hinzufügung der Dell iDRAC-Konsole haben wir nun die native HP® iLO-Konsole hinzugefügt. Ein Server mit HP® iLO (Integrated Lights-Out) ist ein Server mit integrierter Remote-Management-Technologie, die es ermöglicht, den Server unabhängig von seinem Betriebssystem oder Betriebszustand zu kontrollieren. Dies ermöglicht eine einfachere und effizientere Steuerung und Wartung des Servers direkt in Remote Desktop Manager. Mehr erfahren über HP® iLO.

Proton Pass-Passwortmanager

Unsere Liste der Passwort-Manager von Drittanbietern wächst erneut! Wir haben für die einfache Einfügung der Anmeldeinformation in Remote Desktop Manager die Unterstützung für Proton Pass hinzugefügt.

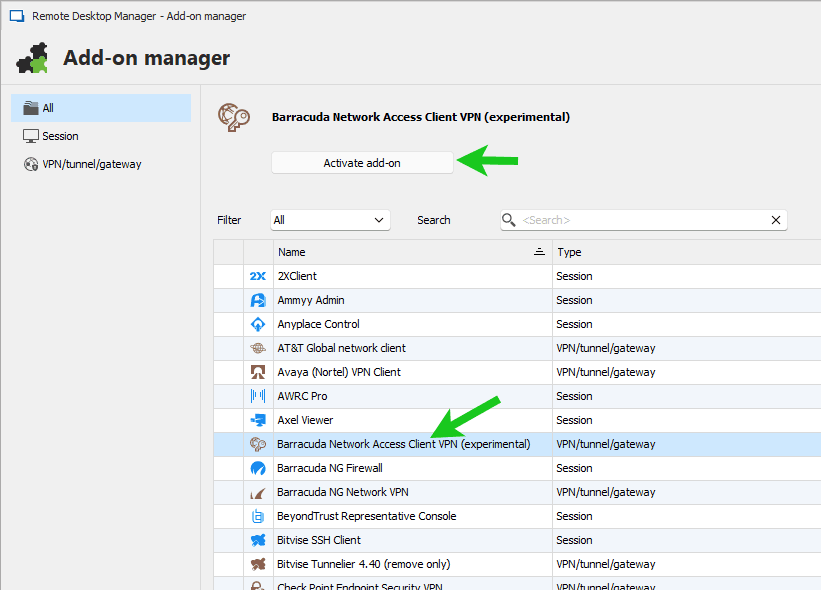

Add-on-Unterstützung für Barracuda NAC-VPN

Wir unterstützen jetzt das Barracuda NAC-VPN als neues Add-on für unsere Barracuda-Nutzer, um ihnen zu helfen, die Verbindung zu Endpunkten mit RDM zu automatisieren.

Hinweis: Diese neue Eintragsart ist experimentell und wir würden uns über Ihre Rückmeldung dazu freuen. Schreiben Sie uns in unserem Forum und teilen sie uns ihre Gedanken zu diesem neuen VPN-Eintrag mit.

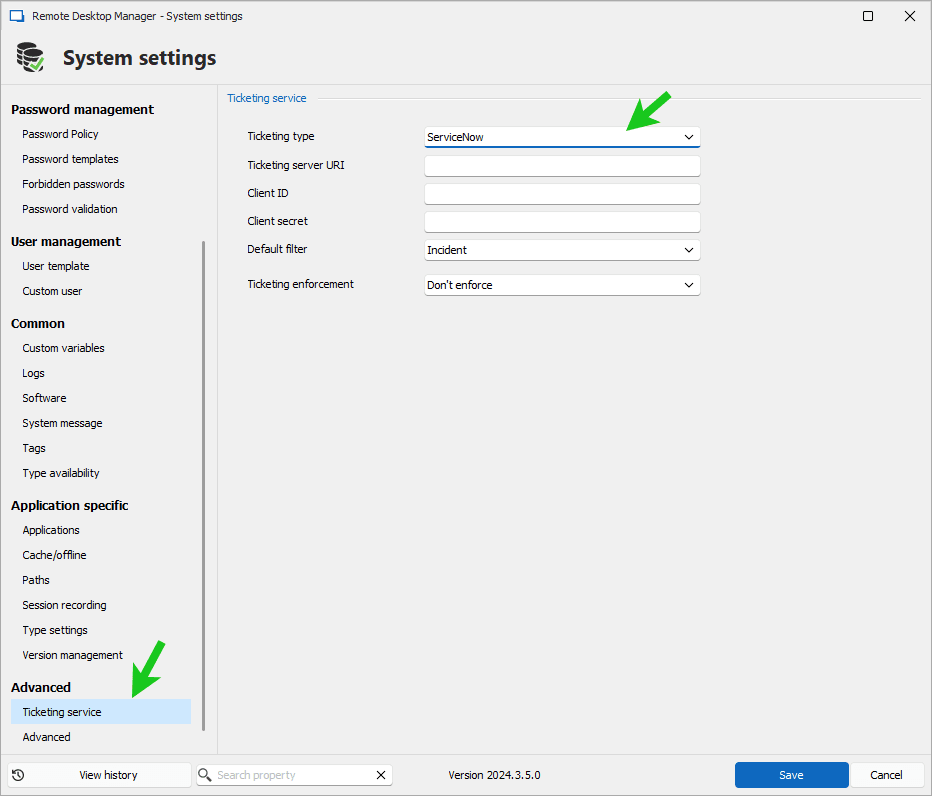

ServiceNow-Ticketing-Dienst

Es ist jetzt möglich, eine Aufforderung zur Spezifizierung eines Tickets in ServiceNow hinzuzufügen (vorerst nur für SQL-Server).

Diese Option, die über Administration > Systemeinstellungen > Ticketing-Service zugänglich ist, vereinfacht die Zugriffsanfragen und -aufgaben erheblich, indem sie den Grund für die Verbindung mit Endpunkten validiert, für die eine Ticketnummer erforderlich ist. Dies ist auch für Protokollierungszwecke nützlich, insbesondere für Prüfprotokolle.

Verbesserung

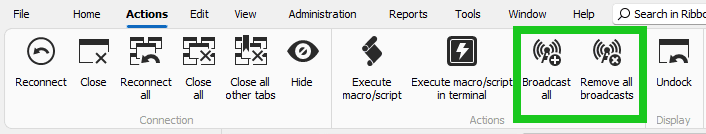

Verbesserungen bei der SSH-Terminalübertragung

Wir haben zwei neue SSH-Übertragungs-Schaltflächen implementiert: eine, um alle geöffneten SSH-Terminalsitzungen in RDM zu übertragen und eine weitere, um alle Übertragungen zu entfernen. Diese Optionen verbessern die bestehende Übertragungs-Funktion und machen es viel einfacher und intuitiver, denselben Befehl an alle geöffneten Terminalsitzungen zu senden.

Verhalten der Schaltfläche Alle übertragen:

- Voraussetzung: Es müssen mindestens zwei Einträge geöffnet sein, die senden können.

- Kein vorhandener Eintrag zum Senden: Fügt alle Einträge zur Übertragung hinzu.

- Vorhandene/r Eintrag/Einträge zum Senden: Fügt alle Einträge hinzu, die derzeit nicht gesendet werden.

- Wechsel der Ansicht: Wenn aktiviert, wird zu einer vorkonfigurierten Ansicht gewechselt.

Verhalten der Schaltfläche Alle Übertragungen entfernen:

- Entfernt alle Einträge aus der Übertragung, falls derzeit welche gesendet werden.

SSH-Syntaxhervorhebung: Unterstützung für fett gedruckte Zeichen und weitere Farboptionen

Wir haben die Unterstützung für fett gedruckte Zeichen bei der Syntaxhervorhebung in unserem SSH-Terminal hinzugefügt. Sie können über Datei > Einstellungen den Fettdruck auch als Standard für alle aktuellen SSH-Einträge konfigurieren und die Standardeinstellungen für neue Einträge ändern, was sich auf alle neu erstellten SSH-Sitzungen auswirkt.

So konfigurieren Sie den Fettdruckstil in den allgemeinen Einstellungen von RDM:

Sie können jetzt auch nutzerdefinierte Farben (RGB-Werte) verwenden, anstelle der vordefinierten Terminalfarben (z. B. ANSI Green, ANSI Red und ANSI Cyan). Genau wie bei der vorherigen Verbesserung der Syntaxhervorhebung könne Sie die Standardeinstellung für neue Sitzungen über Datei > Einstellungen ändern.

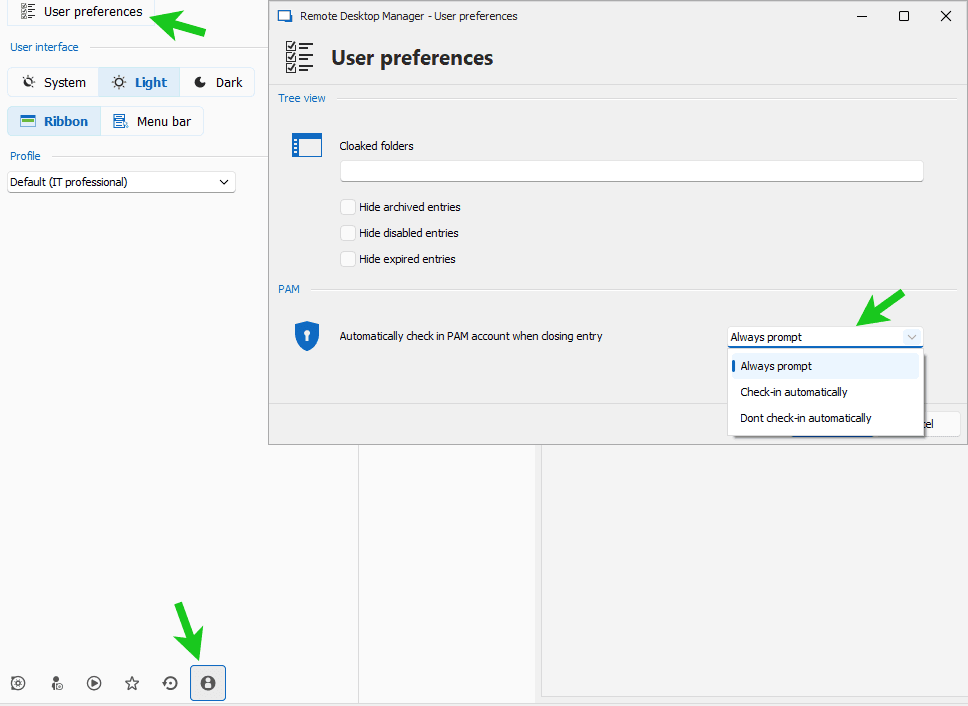

Devolutions PAM: Automatischer Check-in eines privilegierten Kontos beim Schließen einer Sitzung

Im Zuge der weiteren Verbesserung und Erweiterung der Funktionen von Devolutions PAM haben wir die Handhabung von privilegierten Konten in Sitzungen verbessert. Nutzer können sich jetzt automatisch bei einem privilegierten Konto anmelden oder dazu aufgefordert werden, sich anzumelden, wenn die zugewiesene Nutzungsdauer noch nicht abgelaufen ist. Dadurch werden Sicherheitsrisiken verringert und die Verwaltung dieser Konten für Administratoren vereinfacht, insbesondere in Fällen, in denen Richtlinien zur Passwortrotation für hochsensible Konten wichtig sind. Diese Funktion kommt auch zum Einsatz, wenn die Just-in-Time-Erhöhung (JIT) verwendet wird, um einem bestimmten Konto die Ausführung privilegierter Aufgaben zu ermöglichen.

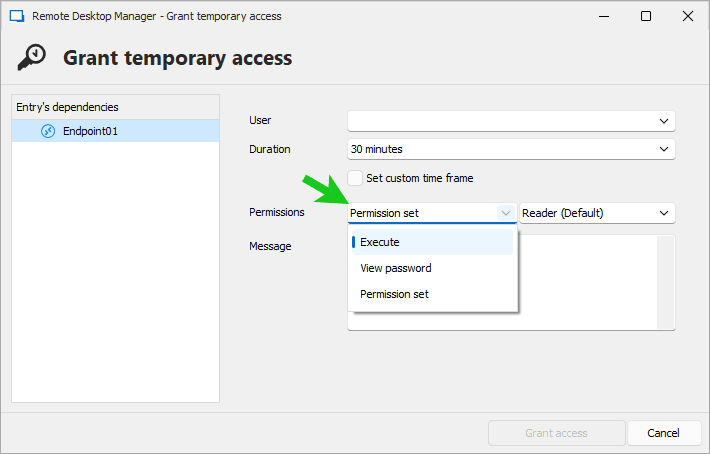

Anpassbare Berechtigungen für temporären Zugriff

Nutzer können jetzt bei Bedarf zusätzliche Berechtigungen beantragen und Administratoren können zusätzliche Berechtigungen festlegen, wie z. B. Rechte zum Ansehen und Ausführen für einen bestimmten Zeitraum. Sie können auch mit Berechtigungssätzen Rechte gewähren, wenn Nutzer dies beantragen oder wenn Administratoren vorübergehenden Zugriff gewähren. Administratoren möchten vielleicht nicht, dass die Nutzer alle Einträge sehen, möchten diese Einträge aber vorübergehend sichtbar machen oder den Nutzern erlauben, Sitzungen zu öffnen, sodass die Anmeldedaten automatisch in die Websites eingegeben werden können. Mit diesen Elementen ist es für Administratoren nun einfacher, Zugriffsrechte zeitlich begrenzt zu delegieren und Nutzer erhalten schneller Zugriff auf Einträge mit den Berechtigungen, die sie für ihre Arbeit benötigen.

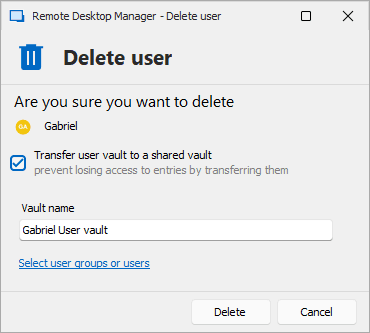

Offboarding von Nutzern

Wir führen einen automatisierten Offboarding-Prozess für Nutzer in SQL Server-, Devolutions Server- und Devolutions Hub- Datenquellen (bereits unterstützt) ein. Dieser Prozess ermöglicht Administratoren, RDM-Nutzer automatisch vorzubereiten oder zu entfernen, wenn sie das Team verlassen oder die Verwendung von RDM einstellen, sodass ihre Lizenzen leicht neu zugewiesen und ihre Nutzertresore wiederhergestellt und in einen gemeinsamen Tresor umgewandelt werden können, auf den nur Administratoren zugreifen können.

Sagen Sie uns Ihre Meinung

Bitte teilen Sie uns Ihre Meinung zu Remote Desktop Manager 2024.3 mit. Sie können unten einen Kommentar abgeben, im Devolutions Forum posten oder unser Support-Team kontaktieren. Und wie wir hier zu sagen pflegen: Wir haben immer ein offenes Ohr für Sie!

Über Remote Desktop Manager

Mehr als 800.000 IT-Experten weltweit vertrauen auf Remote Desktop Manager, um Remote-Verbindungen auf einer einzigen Plattform zu zentralisieren, die von Nutzern und dem gesamten Team sicher gemeinsam genutzt werden kann. Diese Plattform unterstützt Hunderte von integrierten Technologien und bietet Tools für die Passwortverwaltung auf Unternehmensebene, globale und detaillierte Zugangskontrollen sowie stabile mobile Anwendungen zur Ergänzung von Desktop-Clients. Remote Desktop Manager versetzt IT- Experten und -Abteilungen in die Lage, Sicherheit, Geschwindigkeit und Produktivität im gesamten Unternehmen zu fördern und gleichzeitig Ineffizienz, Kosten und Risiken zu reduzieren.